Giải mã lưu lượng mã hóa: Chìa khóa hiển thị mạng cho SecOps

Theo báo cáo của Zscaler ThreatLabz, chỉ riêng trong năm 2024 đã có hơn 32 tỷ cuộc tấn công bị chặn, và 87% trong số đó lợi dụng các hình thức mã hóa khác nhau. Điều này cho thấy lưu lượng mã hóa đang trở thành vùng tối lớn nhất trong các hoạt động giám sát an ninh mạng hiện nay.

Mã hóa – Vùng tối lợi hại của kẻ tấn công

Mã hóa tạo ra điểm mù không chỉ ở luồng giao tiếp nội bộ mà còn trên mạng internet, che giấu toàn bộ hành vi độc hại. Trong số này, malware là loại hình tấn công phổ biến nhất, chiếm hơn 84% các vụ việc được ghi nhận. Tin tặc sử dụng mã hóa để ẩn hoạt động Command & Control (C2), leo thang đặc quyền hoặc di chuyển ngang trong hạ tầng.

Đặc biệt, nhiều cuộc tấn công hiện nay sử dụng kỹ thuật “sống trên đất địch” – lợi dụng chính các công cụ và hệ thống hợp pháp trong doanh nghiệp để tấn công từ bên trong. Khi mọi thứ đều được mã hóa, SecOps không thể nhìn thấy các tín hiệu nguy hiểm này cho đến khi thiệt hại xảy ra.

Vì thế, khả năng quan sát và phân tích lưu lượng mã hóa là điều bắt buộc để phát hiện các mẫu truy cập bất thường đến cơ sở dữ liệu, API hoặc hành vi xác thực đáng ngờ trong mạng nội bộ.

Đọc thêm: Cảnh báo xu hướng tấn công vào API tại Việt Nam và giải pháp từ Akamai

Thách thức từ TLS 1.3 và Perfect Forward Secrecy (PFS)

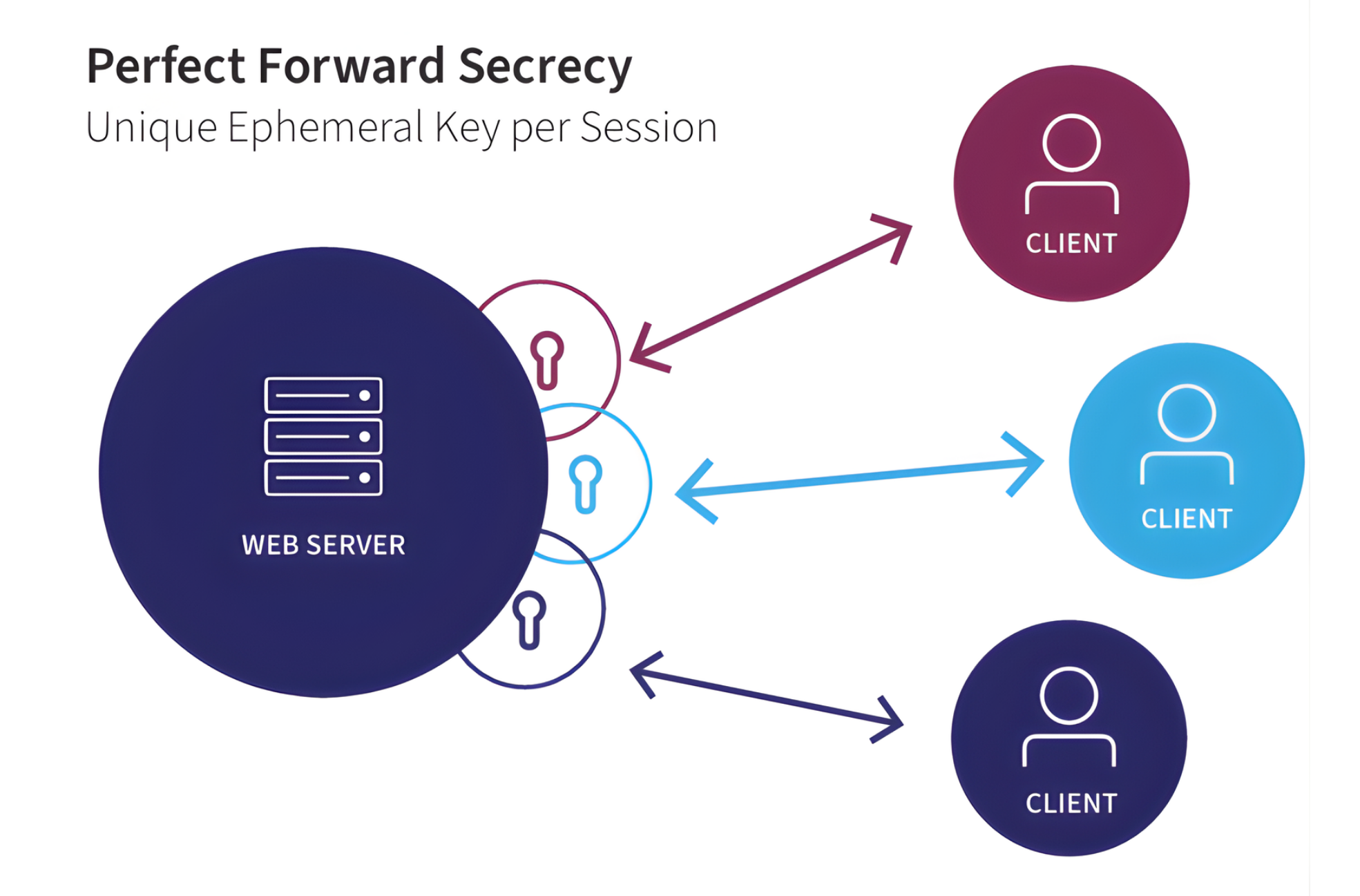

Các chuẩn mã hóa mới, đặc biệt là TLS 1.3 cùng yêu cầu PFS, đã khiến công tác giám sát trở nên khó khăn hơn bao giờ hết. PFS sử dụng khóa phiên tạm thời – một bí mật duy nhất được tạo ra cho từng kết nối, không thể trích xuất từ khóa riêng dài hạn của máy chủ.

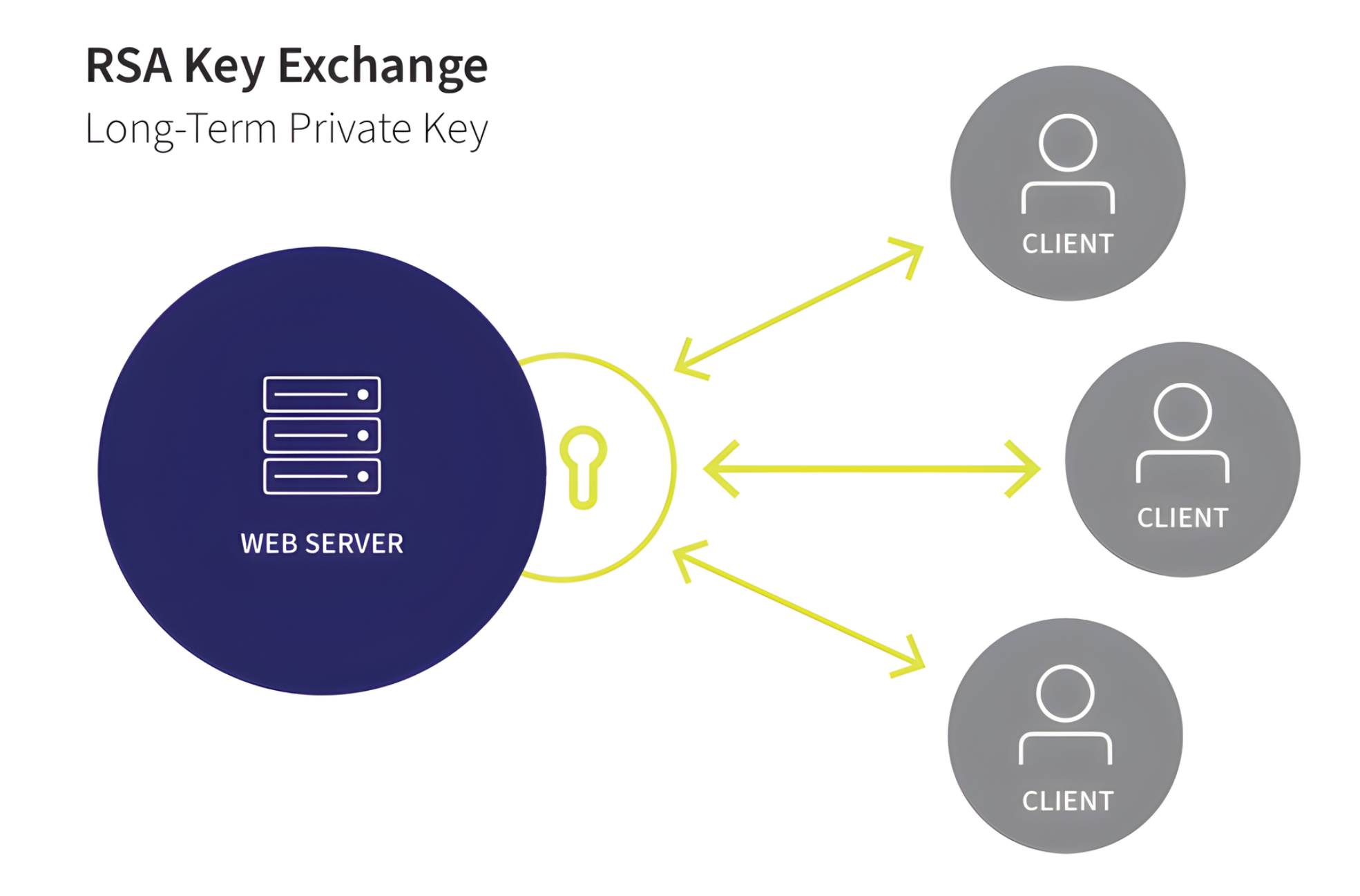

Điều này đồng nghĩa với việc các phương pháp giải mã truyền thống dựa trên RSA Key Exchange hoặc trao đổi khóa cố định không còn khả thi. Mặc dù PFS mang lại chiến thắng lớn cho bảo mật dữ liệu người dùng, nó lại mở ra thách thức mới cho đội ngũ SecOps, khi họ cần cách tiếp cận khác để duy trì khả năng quan sát mà không làm suy yếu tính toàn vẹn của mã hóa

|

|

Giải pháp: Giám sát và giải mã ngoài băng

Có hai phương pháp phổ biến để giải mã lưu lượng: Man-in-the-Middle (MitM) và Out-of-Band. Phương pháp MitM đặt thiết bị chặn trực tiếp trên luồng truyền, giải mã rồi mã hóa lại dữ liệu – tạo ra rủi ro lưu trữ dữ liệu ở dạng rõ ràng và có thể làm giảm hiệu năng mạng.

Ngược lại, Out-of-Band là hướng tiếp cận tiên tiến hơn: hệ thống thu thập bản sao của lưu lượng từ network tap hoặc port mirror, sau đó giải mã và phân tích cục bộ. Cách làm này không ảnh hưởng đến độ trễ mạng, không gửi dữ liệu rõ ràng ra ngoài, và duy trì toàn vẹn thuật toán mã hóa ban đầu.

ExtraHop là một trong những nền tảng tiêu biểu ứng dụng mô hình này. Giải pháp RevealX của hãng có thể truy cập bí mật phiên PFS thông qua agent chia sẻ khóa nhẹ cài đặt trên máy chủ, cho phép giải mã lưu lượng ở tốc độ đường truyền 100 Gbps mà vẫn đảm bảo an toàn tuyệt đối.

Vì sao giải mã là điều bắt buộc?

Một số nhà cung cấp cho rằng không cần giải mã, chỉ cần phân tích lưu lượng mã hóa bằng Encrypted Traffic Analysis (ETA). Tuy nhiên, ETA chủ yếu dựa vào các đặc trưng bề mặt như độ dài gói tin, thời gian truyền hoặc tần suất truy cập – vốn có thể dễ dàng bị kẻ tấn công thay đổi để né tránh.

Chỉ khi giải mã tới Layer 7, các nhà phân tích mới có thể nhìn thấy nội dung thực sự của giao dịch ứng dụng, hiểu được ngữ cảnh, và phân biệt chính xác giữa hoạt động hợp pháp và độc hại. Ví dụ, việc phát hiện chuỗi lệnh SQL như SELECT ... DROP TABLE là bằng chứng rõ ràng cho hành vi tấn công — điều mà ETA không thể nhận ra.

Vậy nên, giải mã toàn bộ lưu lượng giúp SOC ưu tiên cảnh báo chính xác hơn, điều tra nhanh hơn, và phản ứng tự tin hơn với các mối đe dọa phức tạp.

ExtraHop – Xóa mờ điểm mù, tăng tốc phòng thủ

ExtraHop mang đến năng lực giải mã và phân tích lưu lượng mã hóa theo thời gian thực, giúp các doanh nghiệp lấy lại khả năng hiển thị đã mất do mã hóa. Với nền tảng RevealX, SecOps có thể điều tra sâu đến tầng ứng dụng, phát hiện sớm dấu hiệu tấn công và hành động trước khi thiệt hại xảy ra.

Trong kỷ nguyên mà mã hóa vừa là lá chắn vừa là tấm màn che của kẻ tấn công, ExtraHop trở thành đối tác tin cậy giúp doanh nghiệp khôi phục tầm nhìn toàn diện, củng cố khả năng phục hồi và bảo vệ tài sản số trước mọi hiểm họa.

Nguồn: Encryption vs. Visibility: Why SecOps Must Decrypt Traffic for Analysis

Loading ...

Loading ...