Báo cáo từ ExtraHop 2025: Khi ransomware trở thành một nền kinh tế tinh vi

Trong bối cảnh đó, doanh nghiệp không chỉ đối mặt với rủi ro bị tấn công, mà còn phải đối diện với câu hỏi lớn hơn: liệu năng lực phát hiện và phản ứng hiện tại có đủ nhanh để theo kịp kẻ tấn công hay không?

RỦI RO ĐẾN TỪ ĐÂU?

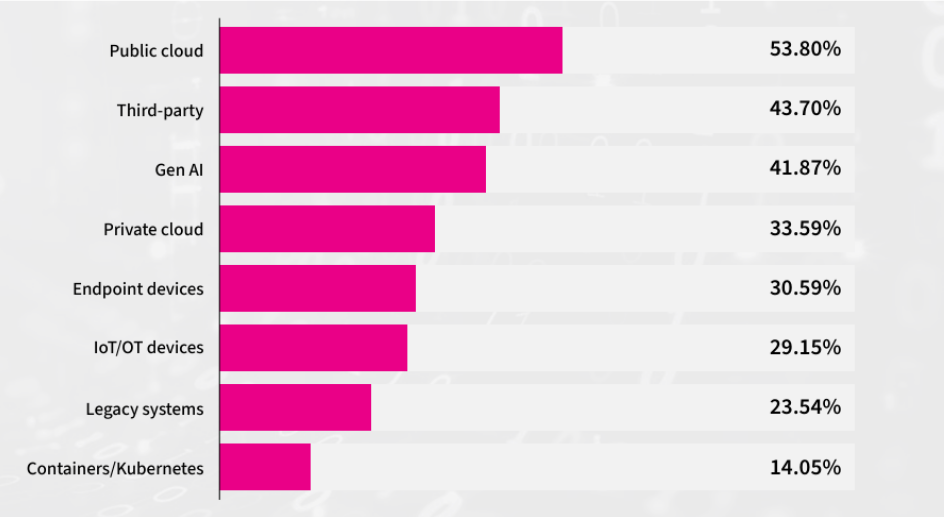

Việc đẩy nhanh chuyển đổi số, đa đám mây và tích hợp công nghệ mới đã vô tình mở rộng bề mặt tấn công của doanh nghiệp. Báo cáo của ExtraHop chỉ ra ba khu vực rủi ro hàng đầu đang bị tội phạm mạng khai thác mạnh mẽ nhất.

Đứng đầu là điện toán đám mây công cộng, với 53,8% tổ chức đánh giá đây là khu vực rủi ro nghiêm trọng. Những sự cố lớn như vụ rò rỉ dữ liệu Snowflake năm 2024 cho thấy chỉ một điểm yếu trong nền tảng đám mây cũng có thể ảnh hưởng dây chuyền đến hàng trăm khách hàng doanh nghiệp cùng lúc.

Ngay sau đó là các dịch vụ và tích hợp từ bên thứ ba, được 43,7% tổ chức xem là mối đe dọa lớn. Các nhóm APT như Salt Typhoon đã chứng minh rằng tấn công chuỗi cung ứng không chỉ hiệu quả mà còn giúp hacker xâm nhập sâu vào các hệ thống viễn thông, tài chính và hạ tầng trọng yếu.

Đáng chú ý, ứng dụng Generative AI (GenAI) lần đầu tiên lọt vào top ba rủi ro lớn nhất, với 41,9% tổ chức lo ngại – vượt qua cả các hệ thống kế thừa. Điều này phản ánh thực tế rằng GenAI đang được triển khai nhanh hơn tốc độ doanh nghiệp kịp xây dựng kiểm soát bảo mật phù hợp.

ÍT SỰ CỐ, NHƯNG THIỆT HẠI LỚN HƠN

Một trong những phát hiện quan trọng nhất của báo cáo ExtraHop là sự chuyển dịch rõ rệt của ransomware từ “số lượng” sang “chất lượng”.

Mặc dù tần suất tấn công ransomware trung bình đã giảm khoảng 25% so với năm 2024 (từ khoảng 8 vụ xuống còn 5–6 vụ mỗi tổ chức), thiệt hại tài chính lại tăng vọt. Số tiền chuộc trung bình mỗi vụ đã vượt mốc 3,6 triệu USD, tăng thêm khoảng 1 triệu USD so với năm trước. Riêng trong lĩnh vực y tế, con số này thậm chí lên tới 7,5 triệu USD, phản ánh mức độ phụ thuộc sống còn của ngành vào hệ thống CNTT.

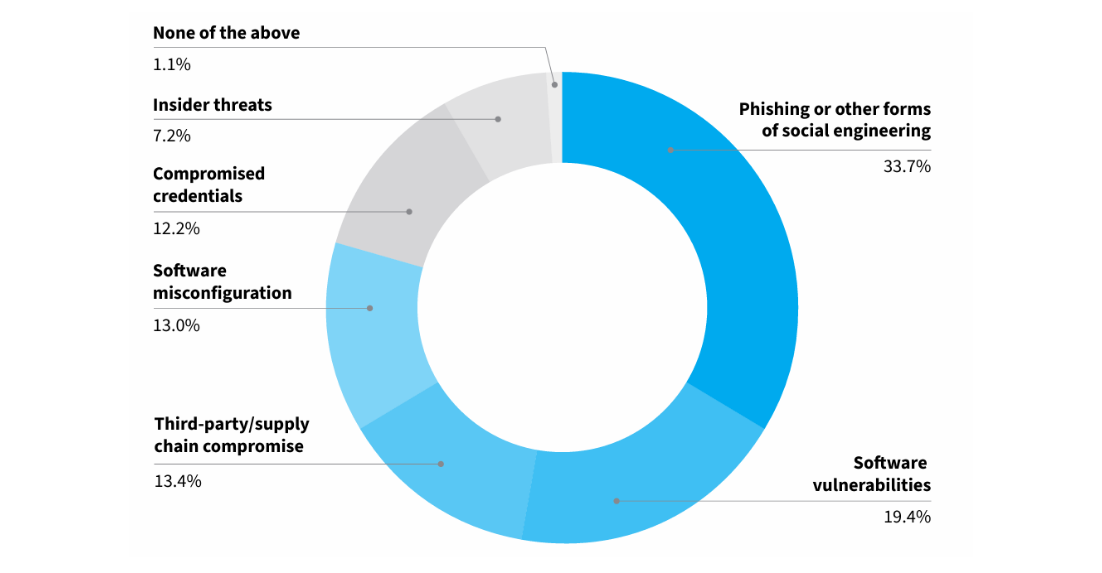

Các nhóm ransomware như RansomHub, LockBit và DarkSide tiếp tục dẫn đầu về tỷ lệ xâm nhập thành công. Đáng nói, những cánh cửa phổ biến nhất để hacker đột nhập vẫn không thay đổi nhiều: phishing chiếm 33,7%, trong khi lỗ hổng phần mềm chiếm 19,4% – cho thấy các biện pháp phòng thủ cơ bản vẫn chưa được thực thi triệt để ở nhiều tổ chức.

Đọc thêm: Phục hồi tức thì sau tấn công ransomware với SafeMode™ Snapshots

KHỦNG HOẢNG VỀ THỜI GIAN

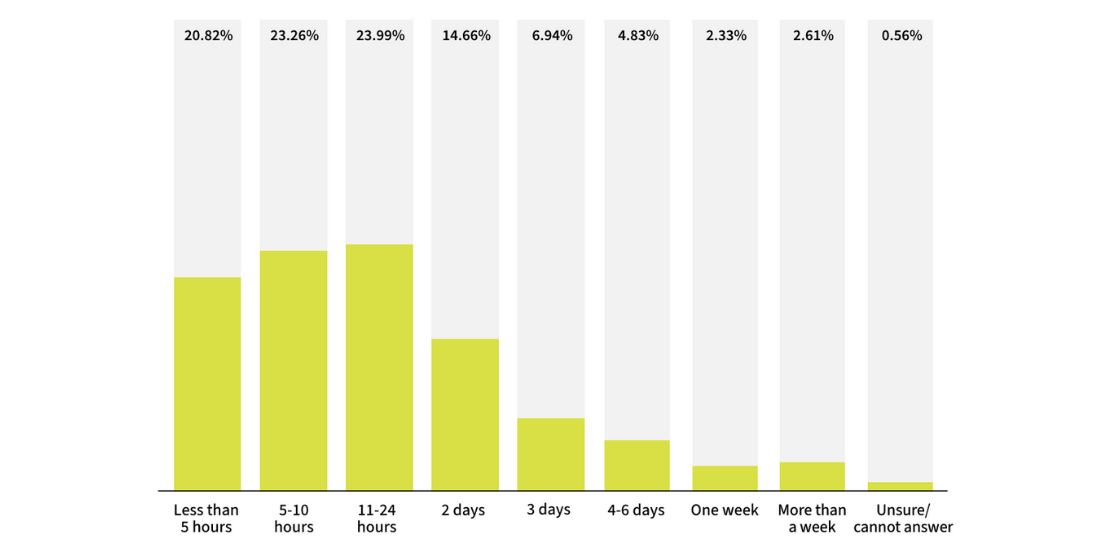

Nếu ransomware là vấn đề về tiền, thì thời gian chính là lợi thế lớn nhất của kẻ tấn công. Báo cáo ExtraHop cho thấy một thực trạng đáng báo động về khả năng phát hiện và phản ứng sự cố của doanh nghiệp hiện nay.

Trung bình, hacker có thể ẩn mình trong hệ thống khoảng 2 tuần trước khi bị phát hiện. Trong các lĩnh vực nhạy cảm như chính phủ hoặc hạ tầng công, thời gian lưu trú này có thể kéo dài tới 7 tuần. Ngay cả sau khi phát hiện, doanh nghiệp vẫn cần thêm trung bình 2 tuần nữa để khoanh vùng, xử lý và khắc phục hoàn toàn sự cố.

Điều đó đồng nghĩa với việc kẻ tấn công có gần 1 tháng để tự do di chuyển ngang, leo thang đặc quyền và chuẩn bị mã hóa dữ liệu. Hệ quả là mỗi sự cố an ninh mạng gây ra trung bình 37 giờ downtime, kéo theo tổn thất tài chính, gián đoạn vận hành và suy giảm niềm tin khách hàng.

DOANH NGHIỆP CẦN LÀM GÌ NGAY TỪ BÂY GIỜ?

Từ các phân tích trên, ExtraHop nhấn mạnh rằng phòng thủ bị động là không còn đủ trong năm 2025. Doanh nghiệp cần chuyển sang tư duy phát hiện sớm và phản ứng nhanh, dựa trên khả năng hiển thị mạng toàn diện.

Trước hết, tổ chức phải hiểu rõ bề mặt tấn công của chính mình – biết chính xác những thiết bị, workload cloud, container và dịch vụ nào đang hoạt động trong mạng. Không thể bảo vệ những gì không nhìn thấy.

Tiếp theo, việc giám sát lưu lượng East-West bên trong mạng trở nên tối quan trọng. Phần lớn các hành vi độc hại nguy hiểm nhất diễn ra sau khi hacker đã vượt qua cửa trước, thông qua di chuyển ngang và chiếm quyền kiểm soát nội bộ.

Cuối cùng, doanh nghiệp cần đi trước kẻ tấn công một bước bằng cách tận dụng thông tin tình báo về mối đe dọa chuyên sâu và các nền tảng phân tích hành vi mạng theo thời gian thực, đặc biệt trong bối cảnh AI đang được tội phạm mạng khai thác ngày càng mạnh mẽ.

Đọc thêm: Trellix Managed Detection and Response (MDR) – Phát hiện và phản hồi mối đe dọa 24/7 với AI

KẾT LUẬN

Năm 2025 đánh dấu sự trưởng thành của ransomware như một nền kinh tế tội phạm tinh vi, nơi thời gian, dữ liệu và khả năng ẩn mình trở thành vũ khí nguy hiểm nhất. Để tồn tại trong môi trường đó, doanh nghiệp không thể chỉ vá lỗ hổng hay phản ứng sau sự cố, mà cần xây dựng năng lực phát hiện, phân tích và phản ứng theo thời gian thực, dựa trên khả năng hiển thị mạng sâu và liên tục.

Nguồn: 2025 Global Threat Landscape Report

Loading ...

Loading ...