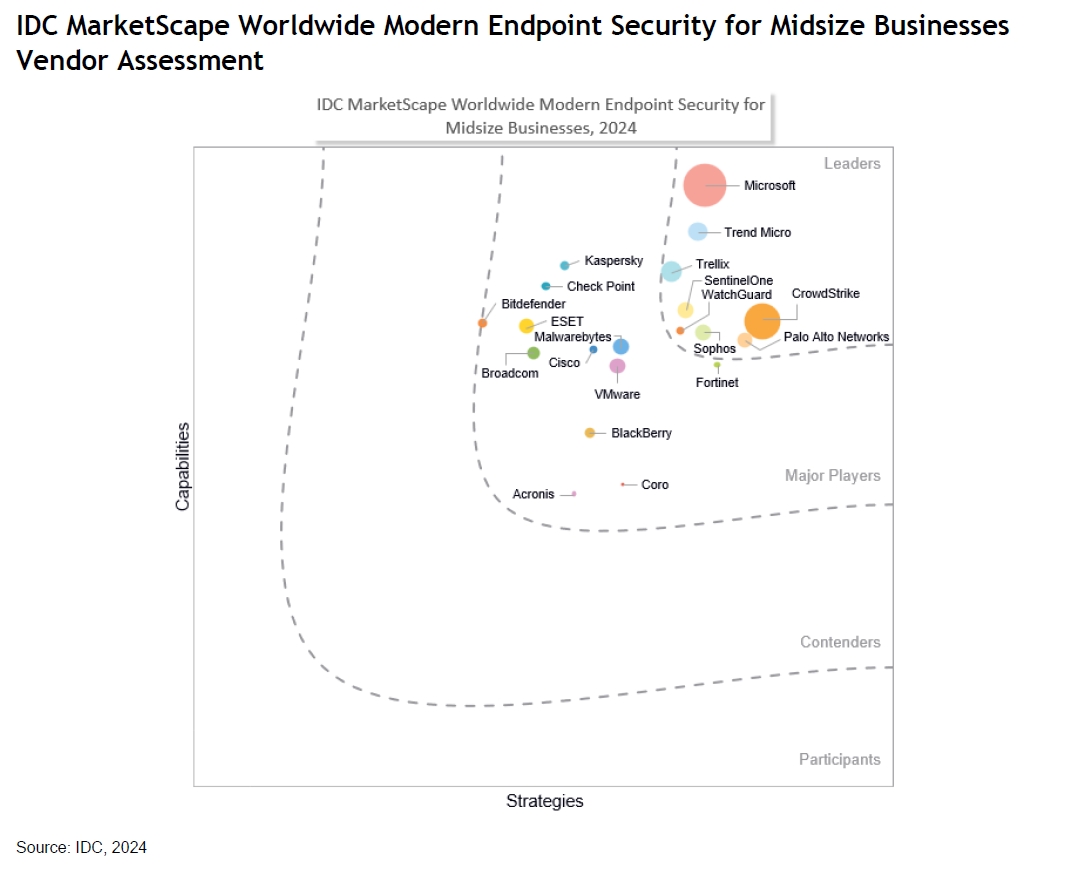

Trellix được vinh danh là Leader trong IDC MarketScape cho Endpoint Security

Ý kiến của IDC

Trong thập kỷ qua, bảo mật điểm cuối đã chuyển đổi từ các sản phẩm điểm rời rạc sang nền tảng đa chức năng. Sự chuyển đổi này được quy trực tiếp cho một nguyên nhân chính, theo sau là một tác động giảm nhẹ:

- Nguyên nhân: Người dùng cuối và thiết bị của họ vốn là mục tiêu hấp dẫn vì chúng vốn có thể bị khai thác.

- Hiệu quả: Cần có nhiều lớp công nghệ bảo mật để thu hẹp vùng xám và phản ứng hiệu quả khi đối thủ xâm phạm thiết bị hoặc thao túng người dùng cuối vô tình hỗ trợ hoạt động khai thác của họ.

Tiêu chí lựa chọn nhà cung cấp của IDC MarketScape

Các nhà cung cấp tham gia đáp ứng các tiêu chí sau:

- Cung cấp một hoặc nhiều sản phẩm phần mềm cung cấp khả năng của nền tảng bảo vệ điểm cuối hoặc khả năng phát hiện và phản hồi điểm cuối hoặc khả năng EPP và EDR kết hợp.

- Hỗ trợ các thiết bị của người dùng cuối chạy phiên bản sẵn có chung (GA) mới nhất của Windows và macOS.

- Có doanh số bán sản phẩm trong năm dương lịch 2022 cho phân khúc doanh nghiệp cỡ trung bình (100-2.499 nhân viên trên toàn thế giới) ít nhất là 45 triệu USD.

Lời khuyên dành cho người mua

Để tận dụng thị trường MES (modern endpoint security) có tính cạnh tranh cao này, lời khuyên của IDC dành cho người mua là nâng cao mức độ liên quan của MES trong bối cảnh rộng hơn về khả năng phục hồi mạng bằng cách thực hiện theo các bước sau:

- Đánh giá khả năng phục hồi mạng hiện tại của bạn: Dấu ấn kỹ thuật số của tổ chức bạn có thể đã thay đổi và sự phụ thuộc hoạt động của tổ chức bạn vào công nghệ kỹ thuật số có thể ngày càng sâu sắc hơn. Không chỉ có khả năng xảy ra mà còn chắc chắn, các mối đe dọa mạng ngày càng phát triển về mức độ tinh vi và tiềm năng. Giả sử tổ chức của bạn có sự kết hợp phù hợp giữa các công nghệ an ninh mạng được cấu hình và giám sát tối ưu để chống lại các cuộc tấn công mạng chính thống và có chủ đích. Với người dùng cuối và thiết bị của họ là những mục tiêu, việc đánh giá khách quan khả năng phục hồi mạng của bạn phải bao gồm việc lựa chọn và sử dụng nền tảng bảo mật điểm cuối hiện đại của tổ chức bạn

- Đánh giá các lựa chọn để củng cố khả năng phục hồi không gian mạng: Với những lỗ hổng về khả năng phục hồi không gian mạng liên quan đến các điểm cuối đã được xác định, hãy xác định xem những lỗ hổng đó là do thiếu hoặc hạn chế về khả năng MES hiện tại, khả năng MES chưa được sử dụng đúng mức hay cả hai. Nếu vai trò của bạn bao gồm bảo mật điểm cuối, bạn có thể đã hiểu rõ về vị trí quy kết các lỗ hổng. Bước hợp lý tiếp theo là tập hợp và đánh giá các phương án để giảm thiểu những khoảng trống này

- Triển khai, giám sát và điều chỉnh: Cho dù bổ sung các khả năng MES mới, thay đổi nhà cung cấp MES hay tinh chỉnh cách vận hành nền tảng MES hiện tại của bạn, thì việc quản lý thay đổi một cách hiệu quả là điều cần thiết để đạt được các mục tiêu giảm thiểu khoảng cách. Tuy nhiên, các tình huống biến động trong bối cảnh mối đe dọa, đặc tính điểm cuối của tổ chức và có thể cả mức độ chấp nhận rủi ro của tổ chức yêu cầu việc đánh giá trạng thái phục hồi và điều chỉnh không gian mạng phải là hoạt động định kỳ nếu không muốn nói là liên tục.

Trellix

Trellix được xếp vào hạng mục Leader trong IDC MarketScape 2024 về bảo mật điểm cuối hiện đại trên toàn thế giới dành cho các doanh nghiệp cỡ vừa.

Thời gian đã trôi qua nhanh chóng kể từ khi Symphony Technology Group mua lại hoạt động kinh doanh doanh nghiệp và các sản phẩm FireEye của McAfee để thành lập Trellix vào cuối năm 2021. Trellix đã nhận nhiều sự hoài nghi về việc sát nhập này. Đã hơn hai năm trôi qua, Trellix đã chứng minh rằng những nhận định đó là không chính xác. Công ty đã hợp nhất một cách hiệu quả hai công ty về mặt văn hóa và hoạt động để thúc đẩy sứ mệnh thống nhất hướng tới khách hàng nhằm kết hợp những gì tốt nhất của hai công ty và tạo thành nền tảng cho sự phát triển không ngừng.

Điểm mạnh

Trellix có một trong những danh mục sản phẩm bảo mật khá rộng rãi trong ngành. Đáng chú ý là lợi ích của việc mở rộng sẽ bị giảm đi nếu không có sự quản lý hiệu quả. Trellix ePO, hệ thống quản lý chính sách cấp doanh nghiệp, chắc chắn là một trong những lợi thế cạnh tranh quan trọng nhất của Trellix. Trellix đang xây dựng trên nền tảng đã được thiết lập của các hệ thống quản lý chính sách tập trung.

Quan điểm của IDC về kiến trúc MES là tác nhân và đám mây là những nền tảng mở rộng được tối ưu hóa chung để cung cấp nhiều khả năng ngày càng phát triển cho khách hàng. Là kết quả ban đầu sau khi tạo ra Trellix, kiến trúc nền tảng kép này thể hiện một thế mạnh khác của Trellix và từ góc độ thực tế hơn, cho phép Trellix kết hợp các công nghệ tốt nhất của cả hai công ty và cung cấp cho khách hàng trải nghiệm và dấu ấn hoạt động ngày càng thống nhất.

Mặc dù McAfee tập trung cao hơn vào phân khúc kinh doanh cỡ trung bình so với FireEye trước khi sáp nhập, Trellix đã kết hợp một cách hiệu quả các tập trung chức năng bổ sung của họ, chẳng hạn như McAfee trong lĩnh vực bảo vệ và FireEye trong lĩnh vực pháp y, để phục vụ các doanh nghiệp cỡ trung bình.

Về mặt tài chính, Trellix đang ở vị thế vững chắc để tài trợ cho các sáng kiến nghiên cứu và phát triển sản phẩm cũng như mở rộng thị trường của mình.

Việc trả lời một cách tự tin những câu hỏi khó như "tôi có bị phơi nhiễm không", "tôi có nên quan tâm và tại sao" cũng như "làm cách nào để tiến về phía trước" đòi hỏi kinh nghiệm và dữ liệu liên quan mà Trellix Insights cung cấp. Trellix Insights là một phần cốt lõi khác của Trellix trong việc mang lại lợi ích tăng cường tư thế, sản phẩm chéo cho khách hàng của mình.

Các khả năng mạnh mẽ khác của Trellix bao gồm quản lý lỗ hổng thiết bị, tích hợp với Intel TDT, nhiều công nghệ bảo vệ điểm cuối (tường lửa dựa trên máy chủ và IPS/IDS, lọc DNS, kiểm soát thiết bị, DLP và mã hóa), phòng chống mối đe dọa di động, tính năng chống giả mạo, và phục hồi sau cuộc tấn công sau ransomware.

Liên quan đến việc chống giả mạo, Trellix sử dụng kiến trúc tác nhân mô-đun để chặn tác nhân giả mạo nhằm bỏ qua các chức năng bảo mật. Các mô-đun ngăn chặn rootkit đánh giá các trình điều khiển độc hại và mô-đun kernel. Khi khôi phục sau cuộc tấn công sau ransomware, các cảm biến tác nhân dựa trên quy trình của Trellix sẽ kích hoạt ghi lại và nhật ký thay đổi được giữ lại cho đến khi xác định được liệu đó là độc hại hay lành tính. Điều này bao gồm việc lưu hệ thống thư mục và các tệp của người dùng cuối khi phát hiện thấy một quy trình đáng ngờ. Sau khi xem xét thêm, nếu quy trình được coi là lành tính thì các thay đổi sẽ được hoàn tất và lịch sử phiên bản sẽ bị loại bỏ. Nếu quy trình được xác nhận là độc hại, quy trình sẽ bị chấm dứt và các thay đổi sẽ được hoàn nguyên về trạng thái ban đầu.

Thách thức

Thách thức cạnh tranh quan trọng nhất mà Trellix phải đối mặt là bị coi là một nhà cung cấp giải pháp bảo mật truyền thống và do đó kém hơn. Những điểm mạnh được liệt kê trước đây lập luận ngược lại rằng di sản không phải là sự suy giảm mà có thể là một lợi thế nếu được thực hiện đúng cách. Hơn nữa, di sản của Trellix mang lại những khả năng mà các nhà cung cấp không kế thừa gặp bất lợi để sánh kịp, chẳng hạn như hỗ trợ cho các nền tảng thiết bị cũ và cung cấp cả tùy chọn triển khai tại chỗ và dựa trên đám mây để quản lý và phân tích bảo mật.

Vì sao nên chọn Trellix?

Trellix là sự lựa chọn đáng cân nhắc dành cho các doanh nghiệp cỡ vừa có các đặc điểm tương tự như các doanh nghiệp lớn hơn, cụ thể là môi trường phức tạp và yêu cầu an ninh mạng phức tạp. Các khách hàng doanh nghiệp cỡ trung hiện tại của Trellix, bất kể thuộc tính doanh nghiệp hiện tại, nên tích cực đánh giá nhiều cải tiến mà Trellix đã thực hiện hoặc sắp ra mắt để phù hợp với nhu cầu ngày càng tăng.

Nguồn: IDC MarketScape: Worldwide Modern Endpoint Security for Midsize Businesses 2024 Vendor Assessment

Loading ...

Loading ...