Giám sát và điều chỉnh quyền truy cập vào ứng dụng đám mây

Skyhigh CASB thông qua các chế độ triển khai nội tuyến (proxy tiến và proxy ngược) cho phép kiểm soát thời gian thực đối với quyền truy cập của người dùng vào các dịch vụ đám mây được phê duyệt và không được phê duyệt. Không có nhà cung cấp CASB nào khác phù hợp với phạm vi phủ sóng đa chế độ toàn diện do Skyhigh Security cung cấp.

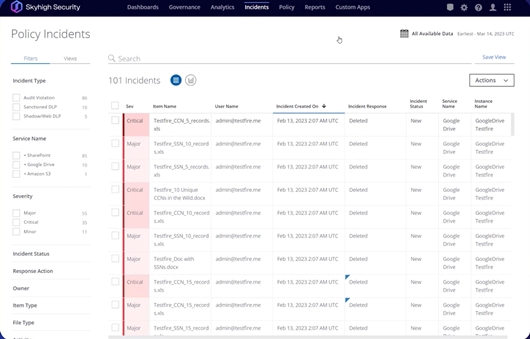

Kiểm soát dữ liệu và hoạt động trên đám mây từ bất kỳ nguồn nào

Giành quyền kiểm soát dữ liệu của bạn trên tất cả các dịch vụ đám mây và tận dụng Skyhigh SSE framework để mở rộng khả năng bảo vệ dữ liệu cho web, mạng và điểm cuối của bạn thông qua việc thực thi chính sách thống nhất và quản lý sự cố.

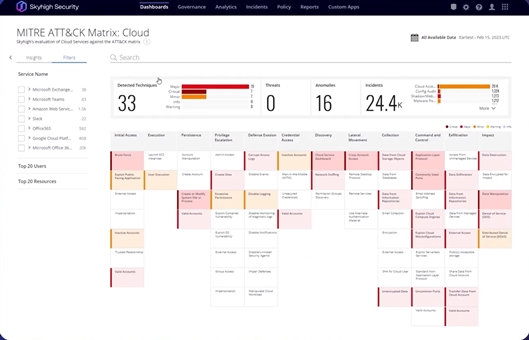

Bảo vệ chống lại các mối đe dọa và cấu hình sai về bảo mật đám mây

Phân tích hàng tỷ sự kiện trên đám mây bằng công nghệ máy học để phát hiện và giảm thiểu các mối đe dọa xảy ra trong danh mục dịch vụ đám mây của bạn. Giảm nguy cơ cấu hình sai thông qua kiểm tra liên tục và khắc phục tự động các lỗ hổng được phát hiện. Skyhigh Security là nhà cung cấp CASB đầu tiên giới thiệu ánh xạ MITER ATT&CK vào quy trình làm việc trên nhiều đám mây

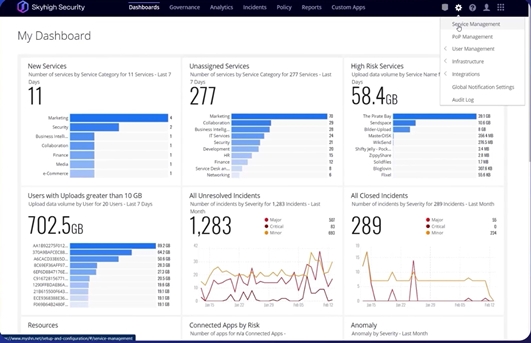

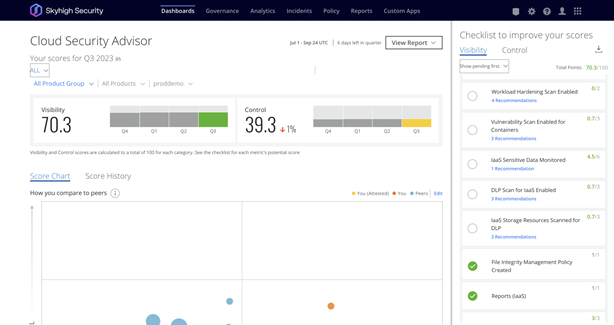

Đạt được khả năng hiển thị trong môi trường đám mây

Truy cập bản tóm tắt về các dịch vụ đám mây Shadow IT được định cấu hình trong tổ chức của bạn. Đo lường và cải thiện môi trường đám mây của bạn so với các đối thủ, xem xét thông tin chuyên sâu về vi phạm chính sách trong môi trường đám mây của bạn và triển khai các đề xuất để cải thiện mức độ hoàn thiện về bảo mật của bạn. Cloud Security Advisor giúp định cấu hình và tinh chỉnh quá trình triển khai CASB Skyhigh của bạn.

Tích hợp API toàn diện nhất trong ngành

Skyhigh CASB hỗ trợ tích hợp API cho 40 ứng dụng

Loading ...

Loading ...